-

博客

希望我们能与您分享和探讨成长中的点点滴滴

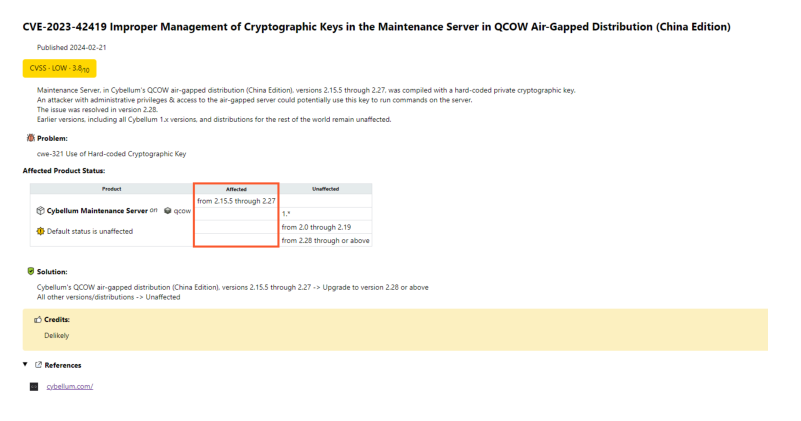

安全更新:关于Cybellum维护服务器问题的情况说明(CVE-2023-42419)

创提信息

创提信息

2024/03/27

2024/03/27

分享到

“转载自Cybellum Technologies Ltd.”

我们想通知我们的客户一个我们注意到的安全问题,作为我们对产品透明度和持续安全性的承诺。

2023年6月21日,一位名叫Delikely的安全研究员向Cybellum的安全团队报告了一个问题,特别针对Cybellum软件的某个发行版。

这个问题是在Cybellum的QCOW air-gapped分布的维护服务器中发现的,专门在中国部署,影响版本为2.15.5到2.27。

它不会影响其它旧版本或新版本,包括Cybellum 1.x。

这个问题源于Cybellum的QCOW发行版中的一个私有加密密钥,并且很快就通过应用于受影响客户系统的热补丁进行了解决。

在2.28版中引入并实现了永久性修复。除此之外,我们还检查了易受攻击的系统,没有发现被利用的证据。

要利用这个问题,攻击者需要满足两个条件:

● 访问QCOW air-gapped分布的维护服务器(专门部署在中国)。

● 获取管理员接入密钥。

利用这个问题的可能性非常低,因为它需要深度网络渗透并且拥有管理员密钥。

需要强调的是,这个问题不会影响:

● Cybellum 1.x 版本

● Cybellum 2.0到2.15.4版本

● Cybellum 2.28及以上版本

此外,在中国以外发行的版本不受影响。

我们对Delikely负责任地披露这一问题表示感谢。在Cybellum,我们非常认真地对待安全问题,并致力于保持最高的安全标准。我们感谢社区的警惕和支持帮助我们改进我们的产品。这样的合作努力对我们提供安全可靠的软件的持续使命来说是非常宝贵的。

常见问题

问:这个问题的严重度是多少?

答:官方CVSS打分为3.8,这个问题被分类为低严重性(LOW SEVERITY)。

问:我如何知道自己是否受到影响?

答:如果您在中国使用的是Cybellum的QCOW air-gapped发行版,2.15.5-2.27版本,您会受到影响。否则,您就不受影响。

问:如果我的版本不受影响,是否需要采取任何行动?

答:您不需要采取任何行动。

问:如何解决这个问题?

答:升级到2.28或更高版本。或者请联系support@cybellum.com。

问:这个问题是否已经有被潜在攻击者利用了吗?

答:据我们所知,没有。在2023年7月至8月期间,我们已向所有受影响客户发布并部署了一个修复补丁。该问题的细节于2024年2月18日公布。

问:这个问题会影响Cybellum产品安全平台产生的扫描评估结果或报告吗?

答:不会,该问题仅限于维护服务器,不影响产品安全平台自身功能。

问:这个问题是否会影响用户的隐私信息?

答:不,这个问题仅限于维护服务器,不包括私有信息。

问:这个问题是否起到了“后门”的作用?

答:不,它涉及一个私有加密密钥,被错误地部署在Cybellum的QCOW镜像中。

问:如何防止此类问题再次发生?

答:我们通过持续改进的安全开发生命周期(SDLC)流程、全面的渗透测试、严格的代码审查和采用领先的SecDevOps实践,不断增强我们的安全协议。

问:如果我有其他问题怎么办?

答:请通过security@cybellum.com联系我们寻求帮助。

相关资源:

1. Cybellum官网原文链接:https://cybellum.com/security-update-feb-24/

2. 谈思汽车相关文章链接:https://mp.weixin.qq.com/s/Zjxr6bzImslgk-9MhKX-LA