联系电话:

021-68580866

-871.png)

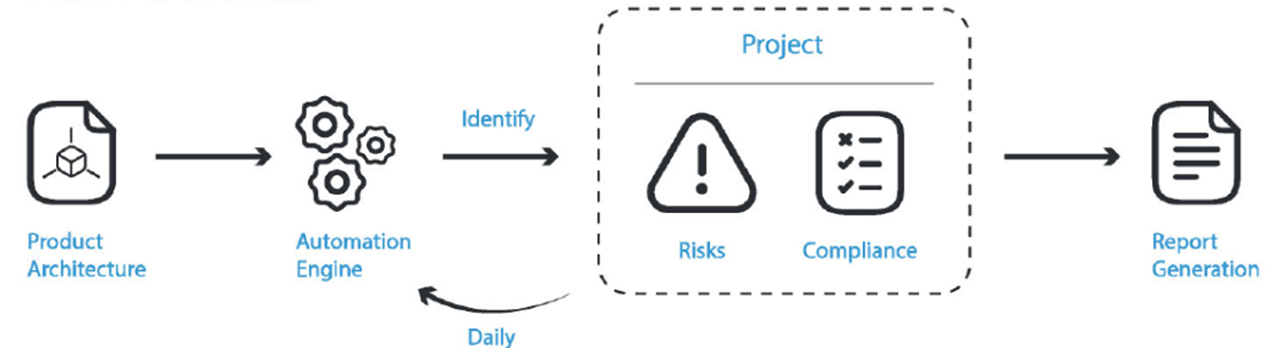

VULTARA是一款领先的专门用于汽车网络安全开发和管理的软件系统,内建强大并持续更新的安全数据库和分析引擎,可自动化支持汽车网络安全标准所要求的威胁分析和风险评估(Threat Analysis and Risk Assessment, 简称‘TARA’),威胁监控及相关流程管理。VULTARA的TARA数据库提供了大量车载系统的功能(Feature)和资产(Asset)供使用者直接选用,用户无需从零开始开展TARA工作,而是可以基于VULTARA提供的数据库,根据系统需求定义功能、通信协议及相关属性即可快速完成建模。模型创建后,VULTARA内建的威胁场景分析引擎可基于创建的模型自动识别该系统所包含的功能项下所有资产可能会面临的风险值安全风险,包括威胁场景、攻击路径、影响和风险值,并依据STRIDE威胁模型提出详尽、合理的描述说明。研发团队和安全团队可基于TARA分析结果,进一步定义相关风险处理方式及后续一些列操作。除此之外,VULTARA还提供客户产品在生产后的TARA持续监控机制,当威胁场景的风险值在VULTARA的持续更新数据库内发生变化时,VULTARA会发出警示讯息提示用户风险值的变化,使用者可依据该警示讯息来决定是否要对该威胁场景执行新的信息安全机制。实现在汽车系统的整个生命周期内持续保障产品的安全性。

UNECE WP.29至2024年7月起,在欧盟境内,针对所有发布的新车型要求必须符合R155安全法规,才能通过新车型认证,否则将无法进行销售。在中国,由工业和信息化部起草的《汽车整车信息安全技术要求》强标也即将迎来正式发布,强标的制定过程和内容参考了R155法规,对车辆的网络安全和信息安全提出了明确的强制规范要求。R155给了一个可参考的标准¬ISO 21434来认定新的车辆的合规性。TARA则是ISO 21434所要求的网络和信息安全需求导出的起始点。 VULTARA正是基于这样的需求和背景推出的为了符合ISO 21434合规性的安全开发系统。VULTARA除了拥有强大的数据库与威胁场景引擎自动导出威胁场景与风险值,也提供了基于导出的威胁场景与R155进行比对的机制,让汽车研发和安全团队更容易、更快速地满足对汽车网络安全法规的合规性。

核心价值

-

以自动化方式显著提高TARA效率,降低安全开发的工程成本

-

无缝衔接汽车研发团队和网络安全团队共同协作开展安全开发工作

-

持续监控和保障汽车网络信息安全相关产品风险指标

-

更快更容易地实现UNECE WP.29和ISO/SAE 21434合规性

-

让汽车系统的网络安全开发工作流程标准化

-

有利于培养企业网络安全文化

优势和亮点

-

VULTARA内建强大的安全数据库与威胁引擎最大程度实现TARA自动化

-

数据库支持自动风险更新和可定制化

-

VULTARA将汽车网络安全TARA相关活动统一到一个平台中

-

VULTARA通过自动化方式降低安全设计的技术和经验门槛

-

“所见即所得”的建模功能为提供良好直观的GUI体验

-

VULTARA支持超大规模部署支撑整个团队的协作

-

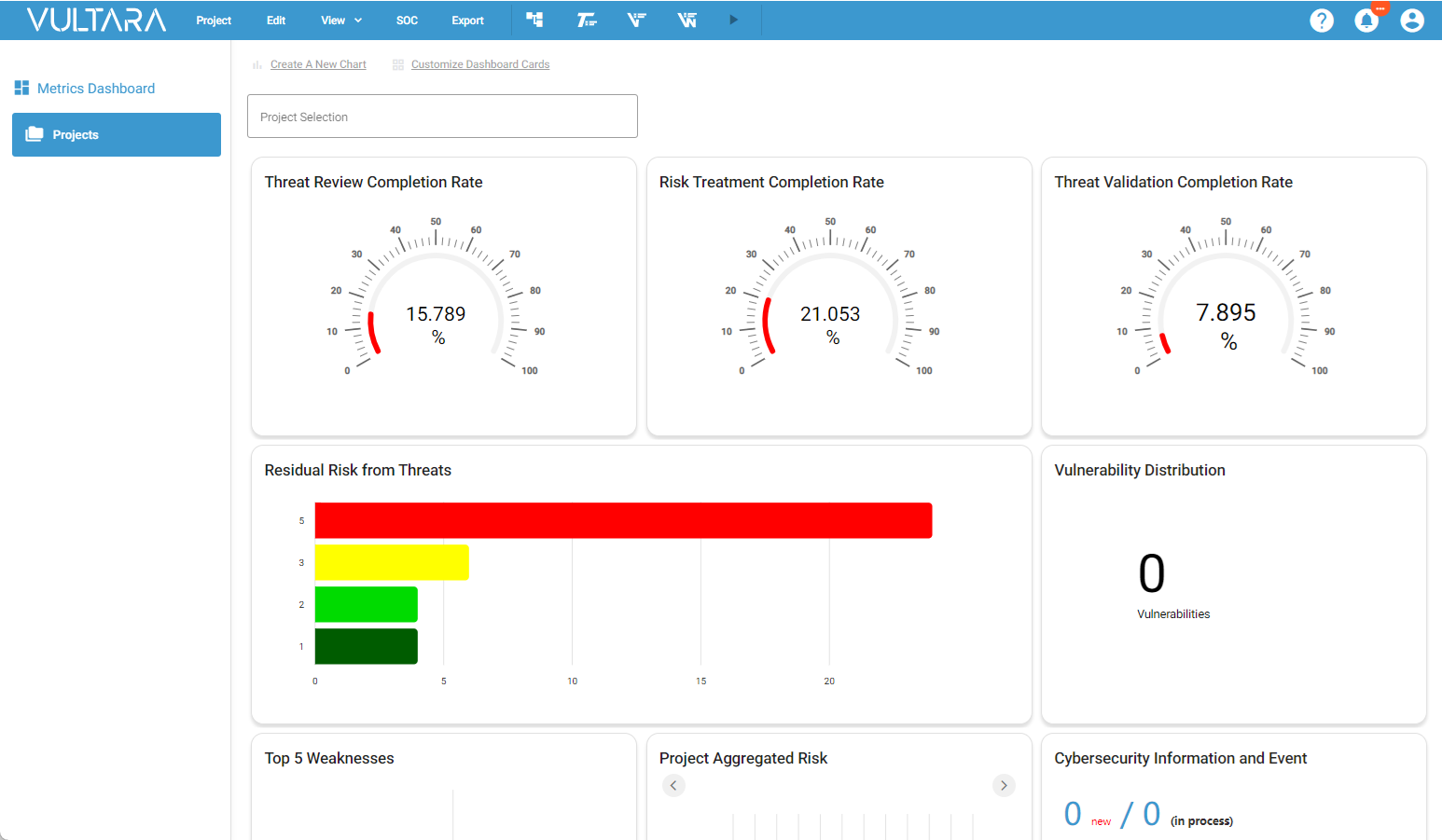

支持生成和定制各种报告和仪表盘

-

自动生成UNECE WP.29和ISO/SAE 21434合规性报告

-

无需安装,提供SaaS和私有化部署

-

VULTARA支持与ALM/PLM/JIRA等第三方管理系统的无缝集成

主要功能

-

模型创建

-

TARA自动化

-

风险处置

-

持续监控

-

权限管理

-

第三方集成

-

模型创建

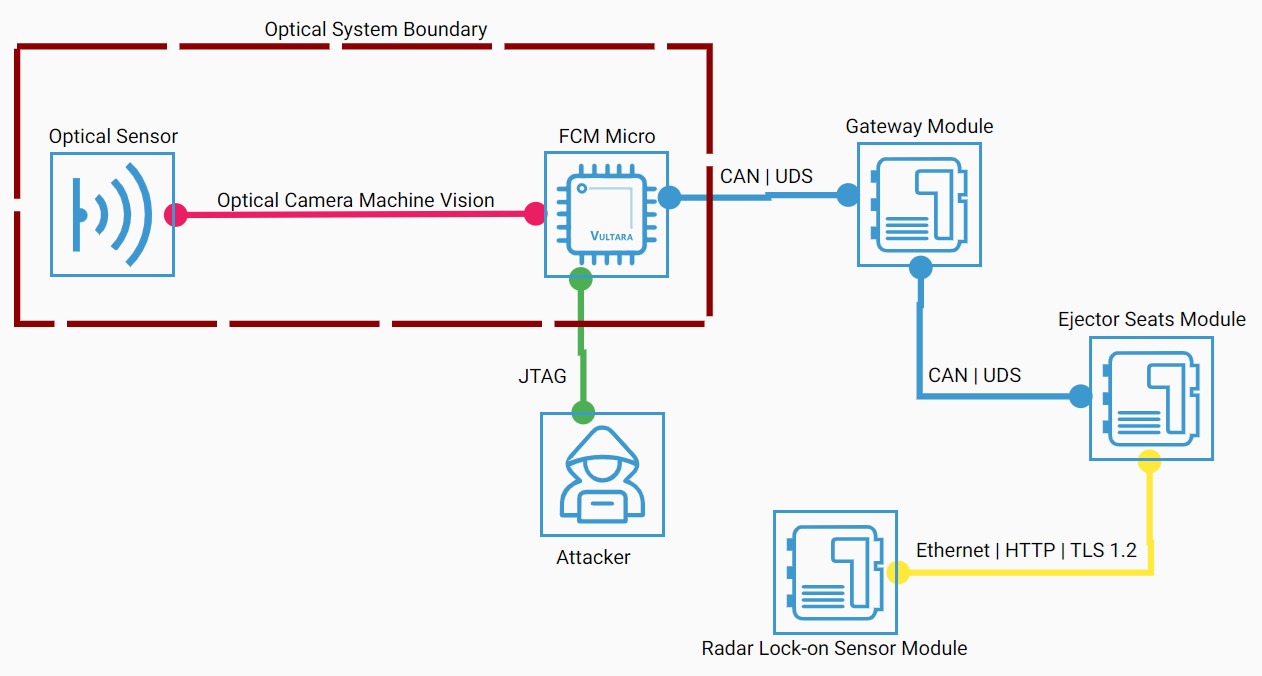

模型创建 创建产品模型是所有TARA分析的基础,VULTARA内建的数据库为用户提供了预先定义的大量、可复用的车载系统功能(Feature)和资产(Asset),用户可以直接选用创建系统模型。系统开发人员只需要基于VULTARA的数据库进行系统需求定义、功能、数据、控制方法、通信协议及相关属性设置,即可快速完成安全建模。

VULTARA提供对每个功能和资产的详细属性设置,用户可以根据需求进行调整和优化。VULTARA广泛支持常见的车载通信协议,如CAN, LIN, WiFi, 802.11p, Bluetooth, NFC等,用户可以根据需求配置相关通讯协议参数。

除了VULTARA内建的功能和资产数据库以外,用户团队中每个模组的专家也可以针对自身专业的模块创建模块所需要的功能和资产,以扩充和维护数据库,满足用户自身开发所需。这些预定义和自定义的功能和资产数据库,大大降低了从0到1创建产品模型的技术门槛,显著提供了开发效率。

-

TARA自动化

TARA自动化 VULTARA内建了一个强大的安全数据库和威胁引擎,安全人员只需要基于创建好的模型,一键点击即可自动完成分析,得到每个资产(Asset)所对应的威胁场景(Threat Scenario)、攻击路径(Attach Path)和风险值(Risk Value)等关键分析结果,并基于STRIDE等模型提供风险值的详细说明。

对于攻击路径,用户还可以新增/修改攻击树图形建模,并执行攻击树分析,以分析复杂的攻击路径,并在文本形式的攻击路径和图形形式的攻击树之间建立联系。

用户团队的安全专家也可以根据自身需要和应用场景对数据库和威胁引擎进行自定义修改或扩充,以便更准确地满足个性化需求。

-

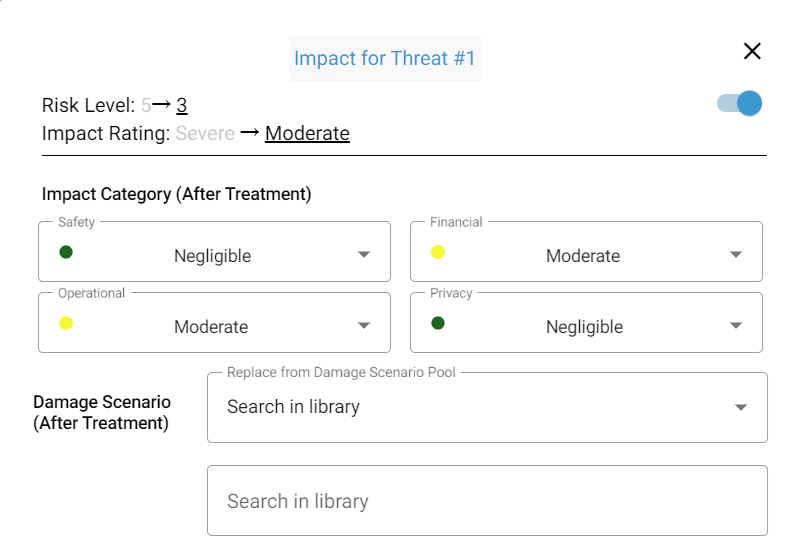

风险处置

风险处置 VULTARA输出TARA分析结果之后,会提供一系列支持后续对风险进行进一步处置的功能。包括基于ISO 21434标准提供的威胁场景处理方式:No treatment, Avoid, Reduce, Share, Retain等不同级别的选项,并进一步设置安全控制方法,支持根据内建数据库自动提供安全目标(Security Goal)、安全控制(Security Control)的建议选项,用户也可以根据自身需要自定义安全控制方法,满足不同场景的使用需要。

风险处置措施设置完成后,用户还可以根据所定义的安全目标和安全控制进一步分析威胁场景(Damage Scenario)、可行性(Feasibility)和影响(Impact)等在处置前后的变化。

-

持续监控

持续监控 专注于汽车网络安全,VULTARA的安全团队长期紧密跟踪和研究来自公网、暗网、深层网络、社交媒体和其他来源的安全资讯和情报,并将相关关键信息经过分析处理之后引入到VULTARA的威胁引擎和软件平台中,以便用户可以第一时间紧跟最新的安全动态。

当TARA工作完成后,在产品的生命周期还未宣告结束前,VULTARA仍会持续的监控已有的TARA结果,若有新的攻击产生并影响到现有的Risk Value,VULTARA会发出及时发出通知警示用户注意风险值的变化,并建议采取进一步的动作。

典型的威胁情报服务仅提供 ISO/SAE 21434 定义的“网络安全信息”。若是使用这些服务,您需要拥有自己的分析师来驱动网络安全事件。 VULTARA的安全持续监控能力不仅为用户提供“网络安全信息”,还为您提供“网络安全事件”响应支持,完全符合 ISO/SAE 21434 和 UNECE WP29 R155.

-

权限管理

权限管理 VULTARA提供了丰富且细致的权限管理机制,内建包括管理员、全域库用户、项目库用户、项目用户和项目查看者用户等5个层级的权限。企业用户可以对每个使用者就用户、项目、各种数据库、模型和TARA结果等各个维度的权限进行精准控制。以此支持大型组织架构,准确定义公司管理层、中央安全团队、不同部门、项目的研发团队之间的权限边界,有效协调智部门之间、项目内部角色之间的分工协作。

-

第三方集成

第三方集成 VULTARA支持与常用的ALM/PLM/JIRA等第三方系统的无缝集成,以便将安全开发需求无缝对接到现有的开发管理系统之中。甚至对于用户自研的开发管理系统,VULTARA也可以提供数据交互API,支持与不同系统之间的定制化集成。

软件部署

SaaS部署: | 支持 |

私有化部署: | 支持 |

私有化部署硬件要求: | CPU: 4核或以上/内存:64G或以上/ 硬盘:1T或以上 *硬件配置和部署规模有关,详情请咨询我们的技术工程师 |

RELATED RESOURCES